新型「變色龍」木馬程式再現! 古惑方法解鎖手機/偷銀行密碼 附3招防範貼士

2023-12-27 00:00

Android用家注意!為防止密碼被盜竊,近年不少人都轉用指紋或臉部識別驗證,不過別以為從此萬無一失,最近有一款全新版本的「變色龍」(Chameleon)木馬程式出現,主要針對Android作業系統,更會以全新技術中斷裝置上的指紋及臉部解鎖功能,進而入侵裝置竊取PIN碼甚至銀行密碼等,各位Android用家要小心!

「變色龍」木馬程式再現!新技術偷PIN碼/銀行密碼

早在今年年初,網絡安全機構ThreatFabric已發現Chameleon木馬程式的出現,其主要攻擊目標為澳洲及波蘭的Android手機用戶,並以入侵用戶的手機銀行程式及加密貨幣程式為主,在受感染的裝置上模仿合法的手機程式執行鍵盤記錄、竊取Cookie和短訊等。

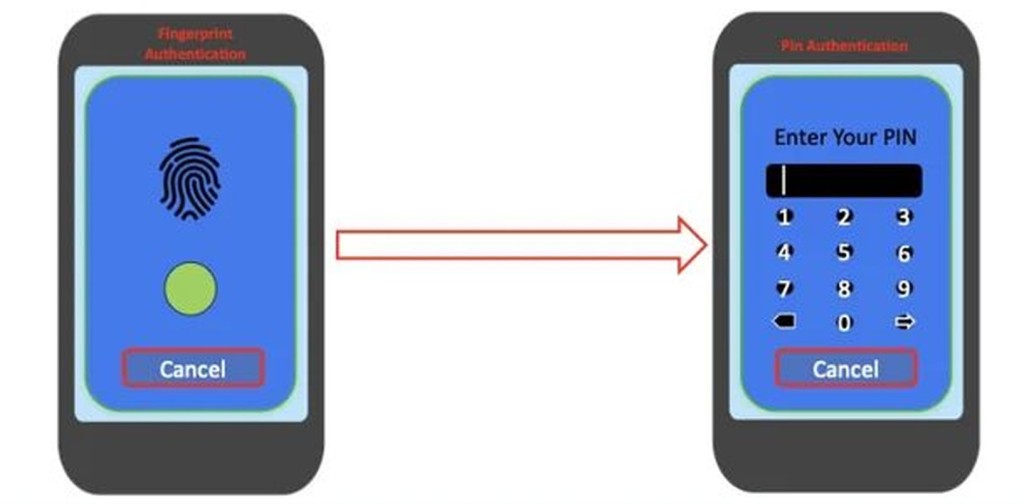

近日「變色龍」木馬程式再以全新版本出現,並擴大入侵目標至英國及意大利等地,且顯得更「古惑」,以一種讓用戶難以察覺的技術,直接中斷Android裝置上的指紋及臉部解鎖功能,進而竊取手機的PIN碼,並接管裝置。其操作是先向Android用戶發送一個HTML頁面,引導用戶手動啟用輔助功能,同時繞過手機系統的保護措施。

「變色龍」木馬程式亦會破壞Android系統的生物辨識功能,使其無法正常操作,逼使用戶改以PIN碼輸入,進而竊取手機PIN碼,達到任意解鎖裝置,甚至竊取銀行密碼。

透過惡意軟體平台Zombinder發布病毒

根據ThreatFabric近日發出的報告稱,「變色龍」木馬程式主要透過惡意軟體平台Zombinder發布,假扮成Google Chrome上的普通App,當用戶下載這些App並欲取得其附屬功能時,並不會留意惡意程式碼已經入侵,並在背後大肆破壞。Zombinder甚至聲稱,這些已受惡意軟體感染的App在執行時將無法被檢測,亦可以繞過Google Play Protect掃描,避過任何防毒軟體。

防範「變色龍」入侵3大貼士

為防範Chameleon病毒的威脅,Android用戶應僅記以下3大貼士:

- 切勿從非官方來源下載和安裝APK檔(Android Package, Android套件),因這正是Zombinder最常用的偽裝傳播方式;

- Google Play Protect須經常保持開啟,用於下載應用程式前,對應用程式執行安全檢查;

- 定期為手機進行掃描,以確保裝置沒受到惡意軟件和廣告軟件的感染。

部分資料及圖片:ThreatFabric

延伸閱讀:手機病毒|FBI公開惡意App入侵手機8大最新徵兆 iPhone用戶也可能中招

----

《星島申訴王》已推出全新項目「區區有申訴」,並增設「我要讚佢」欄目,現誠邀市民投稿讚揚身邊好人好事,共建更有愛社區。立即「我要讚佢」︰ https://bit.ly/3uJ3yyF

想睇更多精彩內容,請立即瀏覽「區區有申訴」活動專頁,https://bit.ly/41hgS9E

《星島頭條》APP經已推出最新版本,請立即更新,瀏覽更精彩內容:https://bit.ly/3yLrgYZ

最新回應